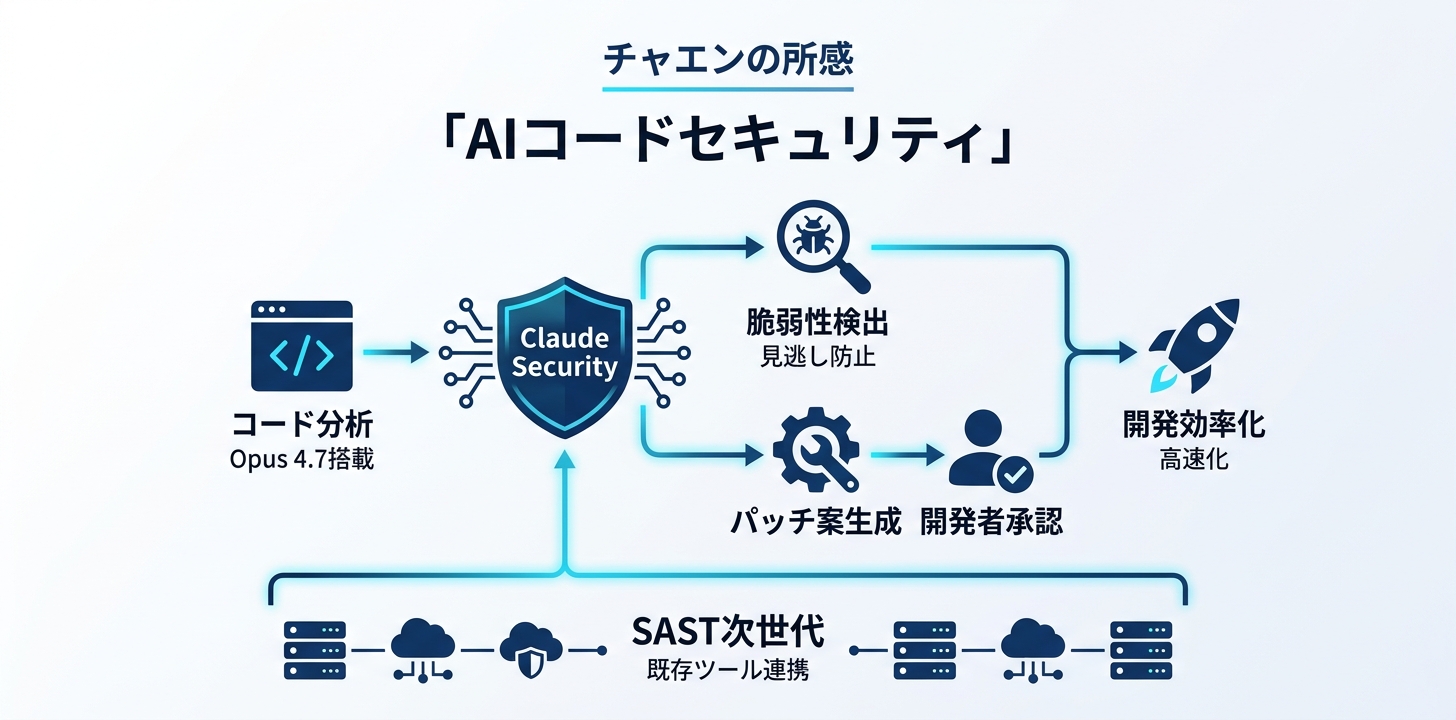

Anthropicが2026年4月30日、コードセキュリティAI「Claude Security」のベータ版を発表しました。従来の脆弱性スキャンツールがパターンマッチングに頼っていたのに対し、Claude Opus 4.7がコードベースを推論で読み解き、これまで何年も見逃されてきた脆弱性を発見してパッチ案まで自動生成します。現在はClaude Enterpriseユーザーが即日利用可能で、Team・Maxプランへの対応も近日予定されています。

今なら、100ページ以上にのぼる企業のための生成AI活用ガイドを配布中!基礎から活用、具体的な企業の失敗事例から成功事例まで、1冊で全網羅しています!

目次

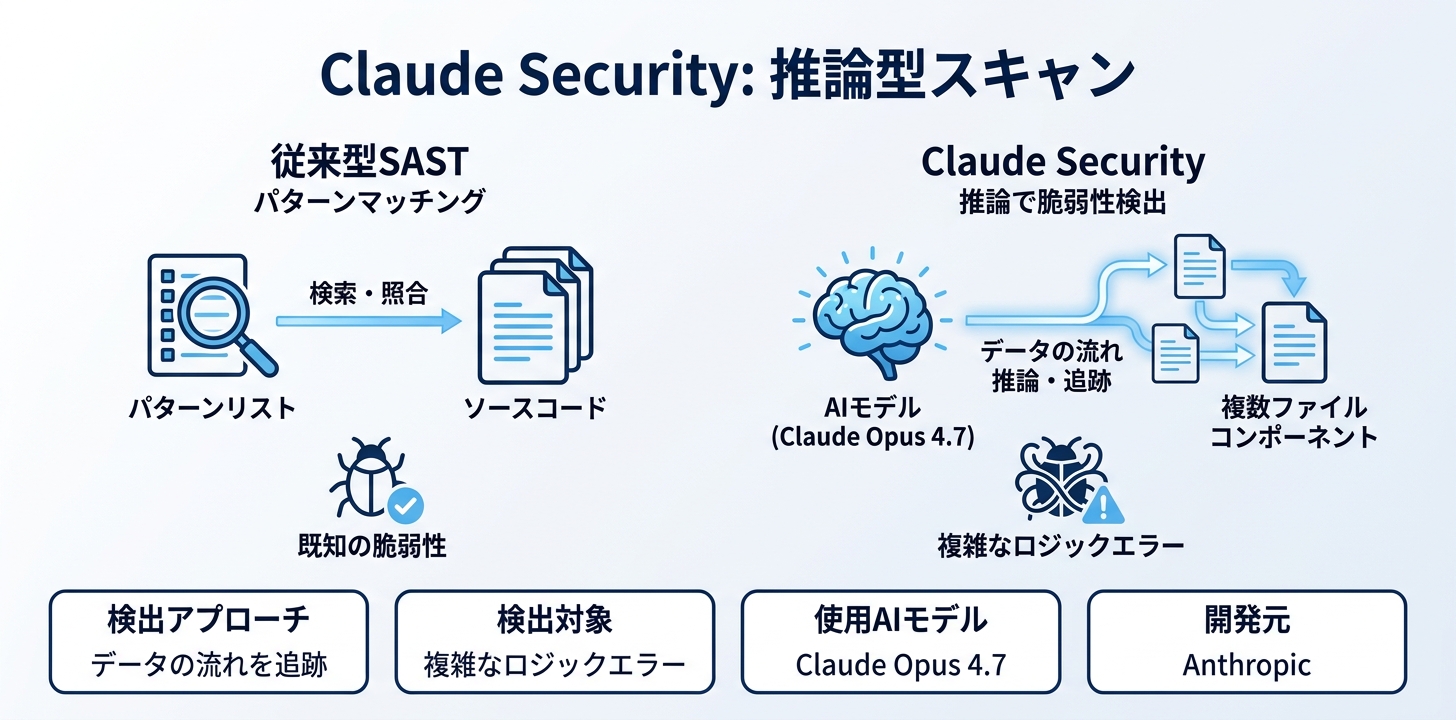

Claude Securityとは?─ パターンマッチを超えた推論型セキュリティスキャン

Claude Securityは、Anthropicが2026年2月に「Claude Code Security」という名称で限定研究プレビューを開始していたセキュリティ製品です。今回のベータ版移行を機に製品名を「Claude Security」へと改称し、Enterprise向けに正式展開されました。

これまでのセキュリティスキャナ(静的解析ツール=SAST)は、既知の脆弱性パターンに対するルールベースのマッチングで動作するのが主流でした。Claude Securityのアプローチはまったく異なります。Anthropicの公式ブログには次のように書かれています。

“Claude reasons about code…traces data flows”

コードを「パターンで検索する」のではなく、コンポーネント間のデータの流れを追跡しながら推論で脆弱性を発見する設計です。これにより、複数ファイルをまたいで潜伏するロジックエラーや、従来ツールが長期間見逃してきた複雑な脆弱性を検出できます。

使用モデルはAnthropicの最新フラッグシップ「Claude Opus 4.7」です。2月の研究プレビュー時はClaude Opus 4.6を使用していましたが、ベータ版への移行に合わせて最新モデルへアップグレードされました。

Claude Opus 4.7とは?コーディング性能・画像解析・料金を徹底解説

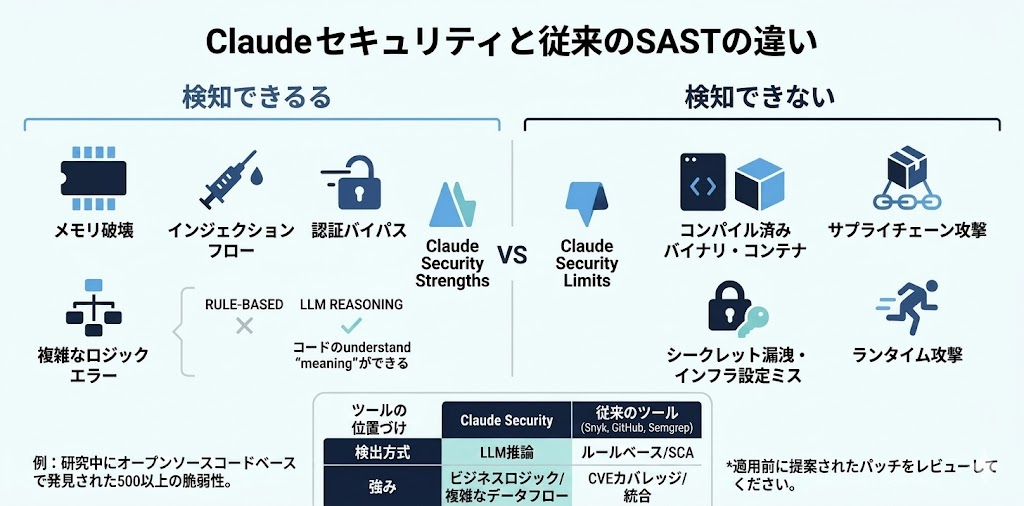

従来のSASTとの違い──何が検出できて、何ができないのか

Claude Securityの強みと限界を正確に理解するために、従来のセキュリティツールとの違いを整理します。

Claude Securityが得意とする検出領域

Anthropicの公式ページでは、以下の4カテゴリが明示されています。

- メモリ破壊(Memory corruption): バッファオーバーフロー等

- インジェクションフロー(Injection flows): SQL・コマンドインジェクション等のデータ経路を追跡

- 認証バイパス(Authentication bypass): 認証ロジックの抜け穴

- 複雑なロジックエラー: ビジネスロジック上の欠陥、アクセス制御の不備など

特に最後の「ロジックエラー」は、従来のSASTがもっとも苦手とする領域です。ルールベースのマッチングでは「コードの意味」を理解できないため、文脈に依存するセキュリティ上の問題を見落としがちでした。Claude Securityは推論でデータフローとコンポーネント間の相互作用を読み解くことで、この弱点をカバーしています。

実際、研究プレビュー期間中にAnthropicのチームがClaude Opus 4.6を使って本番稼働中のオープンソースコードベースをスキャンしたところ、専門家のレビューを数十年すり抜けてきた脆弱性を500件以上発見したと公式ブログで報告されています。

Claude Securityの構造的な限界

一方で、Claude Securityには明確に対応できない領域もあります。セキュリティ分析企業ReversingLabsの技術ブログによると、以下はスコープ外です。

- コンパイル済みバイナリ・コンテナ: ソースコードのみが対象。デプロイ後のバイナリ解析はできない

- サプライチェーン攻撃: SolarWinds Sunburstのようなビルドパイプライン攻撃や、Log4Shellのような依存ライブラリの既知脆弱性は検出対象外

- シークレット漏洩・インフラ設定ミス: .envファイルの機密情報漏洩やクラウド設定の不備は対象外

- ランタイム攻撃: 実行時の動的な攻撃パスには対応しない

Anthropic自身も「Claudeはミスをする可能性があるため、提案されたパッチは必ず適用前にレビューすること」と公式ページで注記しています。

既存ツールとの使い分け

| 観点 | Claude Security | Snyk | GitHub Advanced Security | Semgrep |

|---|---|---|---|---|

| 検出方式 | LLM推論(セマンティック) | SCA+SAST | CodeQL(SAST) | ルールベースSAST |

| 強み | ビジネスロジック欠陥・複雑なデータフロー | 依存パッケージのCVEカバレッジ | GitHubエコシステムとの統合 | 高速・カスタマイズ性 |

| カバーできない領域 | バイナリ・コンテナ・サプライチェーン | ロジック欠陥の検出 | リポジトリ外のコード | セマンティックな文脈理解 |

Claude Securityは従来のSASTを「置き換える」ものではなく、既存ツールが見落とすロジック層の脆弱性をカバーする補完的なツールとして位置づけるのが現実的です。Snykで依存パッケージの既知脆弱性を押さえつつ、Claude Securityでビジネスロジック層を検査する——という組み合わせ運用が、セキュリティ体制の強化につながります。

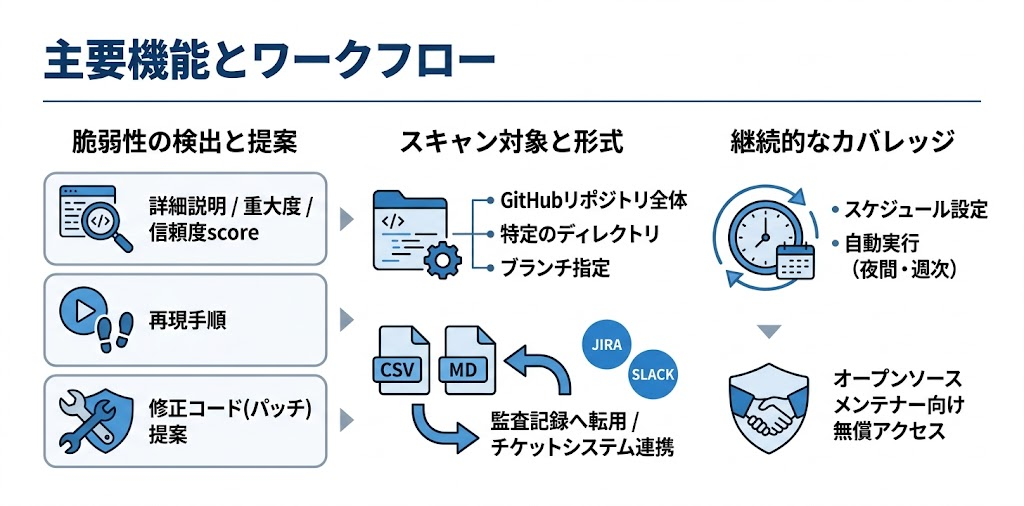

ベータ版で使える主要機能

研究プレビューからの2ヶ月間で、Anthropicはフィードバックをもとに機能を大幅に強化しました。

脆弱性の検出とパッチ提案

Claude Securityが検出した脆弱性ごとに、以下がセットで提供されます。

- 詳細な脆弱性の説明と信頼度スコア

- 重大度の評価(Critical/High/Medium/Lowなど)

- 再現手順

- パッチ(修正コード)の提案

- Findingsを却下する場合の理由記録機能(ベータ版で追加)

SnowflakeのStaff Product Security EngineerであるKrzysztof Katowicz-Kowalewski氏は、IT Proの取材に対して「Claude Securityは早期テスト中に、新規性が高く質の高いFindingsを表面化した。利用拡大に向けて強いポテンシャルを感じている」とコメントしています。

スキャン対象と出力形式

対応しているスキャン対象は次のとおりです。

- GitHubリポジトリ全体

- 特定のディレクトリ

- ブランチ指定

結果の出力形式として、CSV・Markdownでのエクスポートに対応しており、既存の監査記録やチケット管理システムへの転用が容易です。また、Slack・Jira・その他ツールへのWebhook通知を設定することで、既存のワークフローにシームレスに組み込めます。

スケジュールスキャン

研究プレビュー段階では手動実行が中心でしたが、ベータ版では定期スキャンのスケジュール設定機能が追加されました。夜間・週次など、継続的なカバレッジを自動で維持できます。

オープンソースメンテナー向けの無償アクセス

Anthropicはオープンソースプロジェクトのメンテナーに対して、申請によるClaude Securityの無償アクセスを優先的に提供しています。研究プレビュー期間中に500件超の脆弱性が発見された実績もオープンソースコードベースでの検証によるものであり、エコシステム全体のセキュリティ向上に貢献する意図が読み取れます。

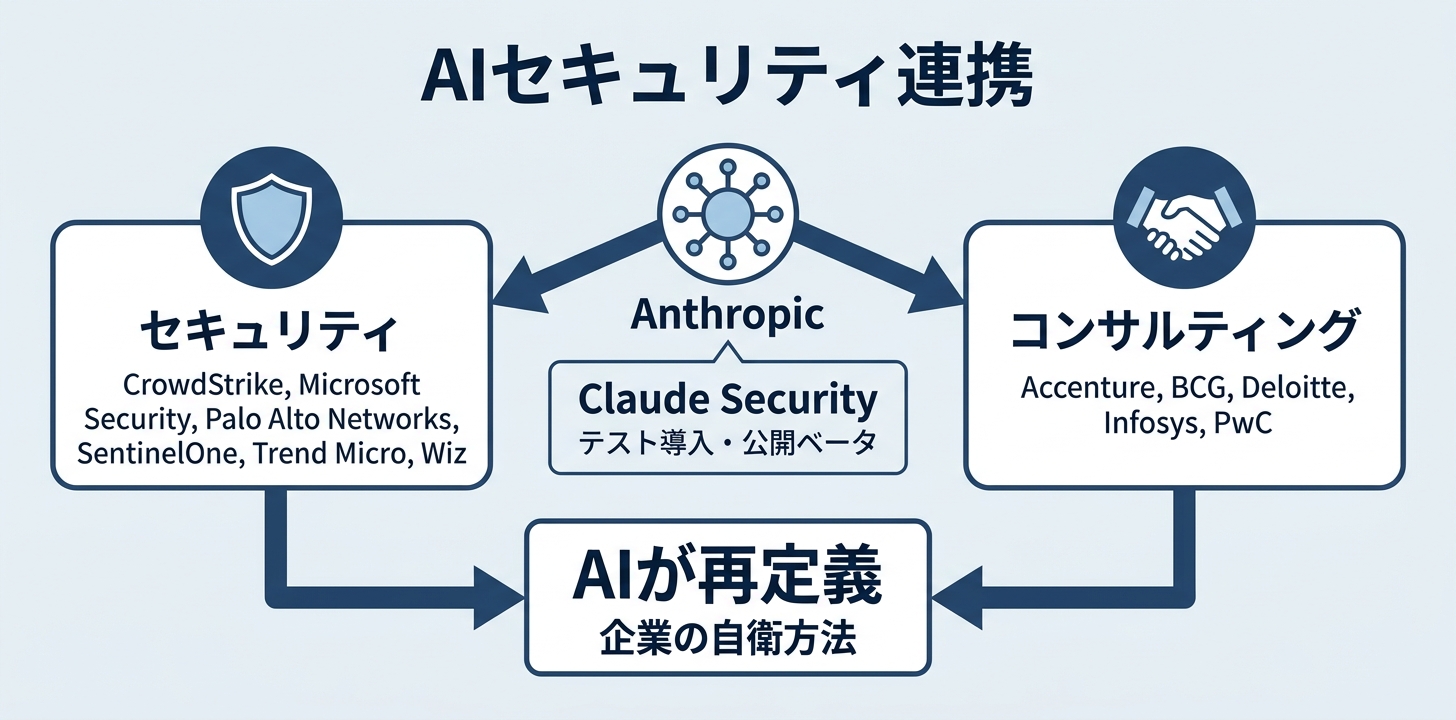

セキュリティベンダーとの統合

Anthropicは主要セキュリティベンダーおよびコンサルティングファームとのパートナーシップも発表しています。

セキュリティベンダー: CrowdStrike、Microsoft Security、Palo Alto Networks、SentinelOne、TrendAI(Trend Micro)、Wiz

コンサルティングパートナー: Accenture、BCG、Deloitte、Infosys、PwC

InfosysのSatish H.C.氏(EVP)は「これはAIがセキュリティを補強しているのではなく、企業が自衛する方法をAIが再定義しているのだ」とSecurityWeekの取材でコメントしています。

研究プレビュー期間中には、あらゆる規模の数百の組織がClaude Securityをテスト導入しており、ベータ版はその知見を反映した形で展開されています。

あなたの開発現場での活用シナリオ

Claude Securityが実務でどう役立つか、具体的なシナリオで考えてみましょう。

シナリオ1: リリース前の脆弱性スキャン自動化

GitHubリポジトリのリリースブランチをスキャン対象に設定し、定期スキャンをスケジュール化します。検出された脆弱性はJiraに自動通知され、開発チームはパッチ候補とセットで受け取れます。あなたの職場でのリリースゲートとして組み込むことで、手動の脆弱性チェック工数を大幅に削減できます。

シナリオ2: レガシーコードベースの棚卸し

長年手つかずになっているレガシーシステムのリポジトリ全体をスキャンして、潜在的なリスクを一覧で可視化します。重大度スコアをもとに対応優先度を決め、技術的負債の整理計画に活用できます。Claude Securityはファイルをまたいだデータフローの追跡が得意なため、コンポーネント間の依存関係が複雑なレガシーコードほど、従来のSASTでは見つからなかった問題が浮かび上がる可能性があります。

シナリオ3: コンプライアンス監査対応

CSV・Markdown出力をそのまま監査報告書に転用できます。スキャン日時・対象リポジトリ・検出件数・対応状況を記録した証跡として、内部統制やセキュリティ審査の対応に役立ちます。

アクセス方法

利用を開始するには以下の手順です。

- Claude Enterpriseユーザー:

claude.ai/securityにアクセスするか、Claude.aiのサイドバーから「Claude Security」を選択。管理コンソールから組織向けに一括有効化もできます。 - Team・Maxユーザー: 現在「coming soon」。公式ブログでは近日対応予定とアナウンスされています。

ChatGPTの情報漏洩リスクを3分で診断|NotebookLMでプライバシーポリシーを読み解く方法

Claude CodeのAI主導サイバー攻撃から学ぶ:企業が見直すべき生成AIセキュリティ戦略

まとめ

Claude Securityは、従来のルールベースSASTでは見つけられなかった「コードの意味に踏み込んだ脆弱性」を、LLMの推論で検出する新しいアプローチのセキュリティツールです。

ポイントを整理すると、次の3点に集約されます。

- 推論型スキャンで検出範囲が広がる: メモリ破壊・インジェクション・認証バイパスに加え、従来ツールが苦手としていたビジネスロジック層の欠陥まで検出対象になります。研究プレビュー期間中に500件超の脆弱性が発見された実績は、このアプローチの有効性を示しています。

- 既存ツールの「置き換え」ではなく「補完」: バイナリ解析・サプライチェーン攻撃・シークレット漏洩はスコープ外です。Snykやgitleaksなど既存のセキュリティツールと組み合わせて使うのが現実的な運用方法です。

- Enterprise以外への展開はこれから: 現時点ではClaude Enterpriseユーザー限定です。Team・Maxプランへの対応が始まれば、より多くの開発チームがこの技術にアクセスできるようになります。

CrowdStrike・Wizなど大手セキュリティベンダーとの統合も発表されており、Anthropicが法人セキュリティ領域を本格的に攻めてきた印象です。ChatGPT・Geminiとの競合が激化する中、「コードセキュリティ」という具体的なユースケースでEnterprise市場での差別化を図る戦略は注目に値します。

Claudeを使った企業向けのAI活用を検討中の方は、ぜひ法人向け生成AI研修もチェックしてみてください。